МАТЕРИАЛИ

Софтуерът „LightEater“ поразява хардуера независимо от сигурността на операционната система

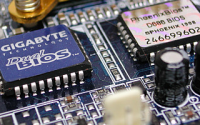

На проведената във Ванкувър хакерска конференция „CanSecWest“ беше демонстриран софтуерът „LightEater“, който е способен да заобиколи операционната система на компютъра и да порази неговия хардуер на ниско ниво, атакувайки инсталирания (вградения) в него BIOS (Base Imput/Output System – Базова входно/изходна система) или UEFI (Unified Extensible Firmware Interface – Унифициран разширяем интерфейс за фърмуер). Подобна атака няма отношение към сиурността на инсталирания софтуер от високо (потребителско) ниво и може да бъде насочена към дънните платки практически на всичките водещи производители – в т.ч. Acer, Asus, Gigabyte, HP, MSI и други. Причина за това е, че производителите използват идентичен код при BIOS и UEFI – което се налага за постигане на съвместимост между устройствата и използвания с тях софтуер.

Посредством модифицирана версия на драйвер за ядрото на операционната система софтуерът „LightEater“ модифицира първата инструкция за прочитане на flash-паметта и по този начин заразява BIOS (или UEFI), а от там създава условия за незабележимо за потребителя инсталиране на всякакъв друг зловреден софтуер. Това е демонстрирано на конференцията в презентацията „How many million BIOSes would you like to infect?“ (Как много милиони BIOS-и биха могли да се инфектират?), където IT-специалистите от компанията LegbaCore Кори Каленбърг (Corey Kallenberg) и Ксено Ковах (Xeno Kovah) демонстрират успешно заразяване на дънни платки от различни водещи производители.

Специалистите допускат като напълно възможно това тайните служби да експлоатират от неизвестно време насам този метод за компрометиране на компютри – включително и когато те работят с изключително сигурни операционни системи като например TAILS (The Amnesia Incognito Live System). Подобно инфилтриране е особено коварно, тъй като поема управлението на системата на ниско ниво и работи във фонов (незабележим) режим – независимо от степента на сигурност в софтуера от по-високо ниво. След това разкритие специалистите са единодушни, че от тук нататък във все по-голяма степен потребителите и експертите по киберсигурността ще трябва да обръщат внимание за осъществяването на редовен мониторинг и обновяване на програмното осигуряване на ниско ниво при BIOS и UEFI на компютрите, чиято сигурност желаят да бъде обезпечена.